RELEASE STRATEJİLERİ NEDİR? CANARY VE BLUE-GREEN DEPLOYMENT

Bir uygulamayı canlı ortama çıkarmak, kodun tamamlandığı an başlayan değil; riskin yönetildiği an anlam kazanan bir süreçtir. Yeni bir özelliğin üretime alınması bazen küçük bir iyileştirme gibi görünse de, yanlış planlanmış bir dağıtım tüm kullanıcı deneyimini etkileyebilir. Bu yüzden modern yazılım ekipleri için asıl mesele yalnızca hızlı yayın yapmak değil, kontrollü, geri alınabilir ve ölçülebilir biçimde yayın yapabilmektir.

Release stratejileri tam da bu noktada devreye girer. Kodun hangi sırayla, hangi kullanıcı grubuna, hangi altyapı modeliyle ve hangi geri dönüş planıyla yayınlanacağını belirleyen bu yaklaşımlar; hataların etkisini azaltır, servis sürekliliğini korur ve ekiplerin güvenle teslimat yapmasını sağlar. Özellikle Canary deployment ve Blue-Green deployment gibi yöntemler, üretim ortamında daha az riskle değişiklik yapabilmek için sıkça tercih edilir.

Bu yazıda release stratejilerinin ne olduğunu, neden kritik hale geldiğini, Canary ve Blue-Green deployment modellerinin nasıl çalıştığını ve hangi senaryolarda öne çıktığını ayrıntılı biçimde ele alacağız. Ayrıca CI/CD, rollback planı, gözlemlenebilirlik ve otomasyon gibi başlıklarla release yönetiminin teknik boyutunu da birlikte değerlendireceğiz.

Release stratejileri ne anlama gelir?

Release stratejileri, yeni yazılım sürümlerinin canlı ortama hangi yöntemle alınacağını tanımlayan planlı yaklaşımlardır. Buradaki amaç, geliştirme sürecinde üretilen değişikliklerin kullanıcıya güvenli biçimde ulaştırılmasıdır. Yani yalnızca “deploy etmek” değil; değişikliği kimin göreceğini, olası hatada ne yapılacağını, geçişin ne kadar süreceğini ve hangi metriklerle izleneceğini belirlemek gerekir.

Geleneksel dağıtım anlayışında ekipler çoğu zaman tüm değişikliği tek seferde canlıya alırdı. Ancak bu yöntem özellikle trafik yüksekse, sistem bağımlılıkları fazlaysa veya değişiklik kapsamı genişse ciddi risk üretir. Release stratejileri bu riski azaltmak için tasarlanır. Bazı yöntemler yeni sürümü küçük bir kullanıcı grubuna açar, bazıları eski ve yeni ortamı paralel çalıştırır, bazıları ise özellik seviyesinde kontrollü açma-kapama sağlar.

Dağıtımı teknik işlem olmaktan çıkarıp süreç haline getirmek

Başarılı ekipler için release süreci yalnızca bir komut çalıştırmak değildir. Test, onay, dağıtım, izleme ve gerekirse geri alma adımlarının birlikte planlanması gerekir. Bu bakış açısı sayesinde yayınlama süreci daha öngörülebilir hale gelir ve beklenmeyen etkiler daha erken fark edilir.

Risk yönetimini yayın planının parçası yapmak

Yeni sürüm her zaman potansiyel risk taşır. Veritabanı şeması değişebilir, performans düşebilir, belirli kullanıcı segmentlerinde hata çıkabilir veya üçüncü taraf servis entegrasyonları beklenenden farklı davranabilir. Release stratejileri, bu belirsizlikleri azaltmak için kontrollü geçiş mantığını kullanır.

Modern yazılım ekipleri neden release stratejilerine ihtiyaç duyar?

Yazılım teslimat hızı arttıkça, değişikliklerin canlı ortama alınma sıklığı da artar. Haftada bir yayın yapan ekiplerle günde onlarca kez üretime çıkan ekiplerin ihtiyaçları aynı değildir. Sürüm sayısı arttığında manuel kararlar, sözlü koordinasyon ve riskli tek seferlik geçişler sürdürülebilir olmaktan çıkar. Bu nedenle release stratejileri, yüksek teslimat temposu olan yapılarda temel gereksinim haline gelir.

Bir diğer önemli nokta da kullanıcı beklentileridir. Artık çoğu ürün için kesinti toleransı düşüktür. Yeni sürüm yüzünden sayfanın açılmaması, ödeme akışının bozulması veya giriş işlemlerinin hata vermesi ciddi etki yaratabilir. Bu nedenle ekipler yalnızca yeni özellik üretmeye değil, yayın kalitesini korumaya da odaklanır. Release stratejileri, servis sürekliliği ile değişim hızını dengelemenin en etkili yollarından biridir.

Sık deploy yapan ekiplerde güven oluşturmak

Sık yayın yapan ekipler için her deploy bir stres kaynağı olmamalıdır. İyi tasarlanmış dağıtım yaklaşımı, ekibin her değişiklikte aynı panikle hareket etmesini önler. Otomasyon, küçük partiler halinde değişiklik çıkarma ve hızlı rollback imkânı, yayın anındaki baskıyı azaltır.

Üretim hatalarının etki alanını daraltmak

Bir hata tamamen önlenemeyebilir; önemli olan onun ne kadar kişiyi etkilediğidir. Release stratejileri, yeni sürümün tüm kullanıcıya bir anda ulaşmasını engelleyerek problemi daha küçük bir alanda tutar. Bu yaklaşım özellikle üretim güvenilirliği açısından büyük avantaj sağlar.

Canary deployment nasıl çalışır?

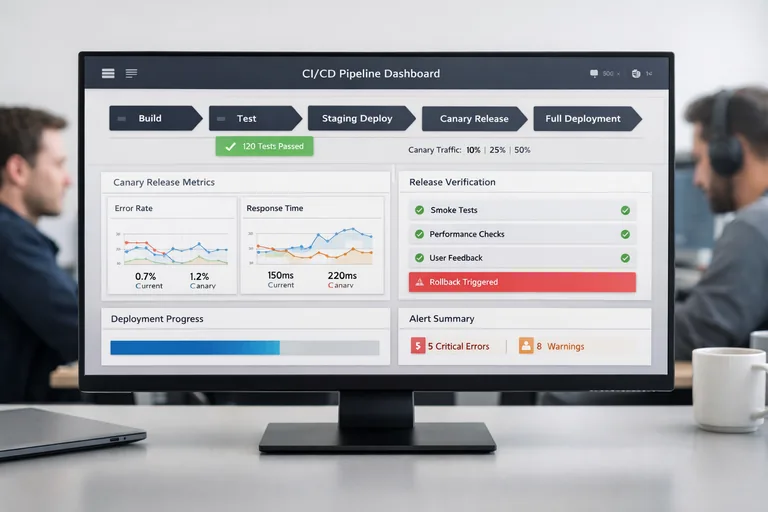

Canary deployment, yeni sürümün önce kullanıcıların küçük bir bölümüne açıldığı kontrollü bir yayın modelidir. Trafiğin tamamını yeni versiyona yönlendirmek yerine, örneğin önce yüzde 5’lik bir kullanıcı grubuna geçiş yapılır. Sistem metrikleri, hata oranları, yanıt süreleri ve iş sonuçları normal görünüyorsa oran kademeli olarak artırılır. Sorun tespit edilirse geçiş durdurulur ya da geri alınır.

Bu yaklaşımın temel avantajı, riski küçük bir gruba yaymasıdır. Yeni sürümün tüm sistem üzerinde nasıl davranacağını, tüm kullanıcıları etkilemeden görmek mümkün olur. Özellikle yüksek trafikli ürünlerde, ödeme sistemlerinde, kullanıcı davranışına duyarlı akışlarda ve altyapı değişikliklerinde Canary deployment çok değerli bir yöntemdir.

Kademeli trafik aktarımıyla ilerlemek

Canary modelinde en kritik karar, trafiğin hangi oranda ve hangi kurallarla aktarılacağıdır. Bu geçiş kullanıcı bazlı, bölgesel, oturum bazlı veya belirli bir istek yüzdesine göre yapılabilir. Amaç yalnızca yeni sürümü açmak değil; onu kontrollü biçimde gözlemleyerek genişletmektir.

Metriklerle doğrulama yapmak

Canary deployment yalnızca yönlendirme değil, aynı zamanda güçlü gözlemleme gerektirir. Hata oranı, CPU kullanımı, bellek tüketimi, gecikme süresi, ödeme başarısı, form tamamlama oranı gibi metrikler izlenmelidir. Teknik ve iş metrikleri birlikte değerlendirilmediğinde yanlış güven oluşabilir. Gözlemlenebilirlik bu yüzden sürecin merkezindedir.

apiVersion: networking.istio.io/v1beta1

kind: VirtualService

metadata:

name: app-release

spec:

hosts:

- app.example.com

http:

- route:

- destination:

host: app-service

subset: stable

weight: 90

- destination:

host: app-service

subset: canary

weight: 10Bu örnekte canlı trafiğin yüzde 90’ı kararlı sürüme, yüzde 10’u ise canary sürüme yönlendirilir. Böyle bir yapı servis mesh, ingress veya load balancer seviyesinde kurgulanabilir. Amaç, geçişi elle değil, tanımlı kurallarla ve ölçülebilir biçimde yönetmektir.

Blue-Green deployment mantığı nedir?

Blue-Green deployment, birbirine çok benzeyen iki ayrı üretim ortamı üzerinden çalışan bir yayın modelidir. “Blue” mevcut canlı sürümü temsil ederken, “Green” yeni sürümün hazırlandığı paralel ortamdır. Yeni versiyon Green tarafında kurulup test edilir. Her şey doğrulandıktan sonra trafik Blue’dan Green’e bir anda yönlendirilir. Böylece geçiş hızlı olur ve geri dönüş gerektiğinde eski ortama dönmek görece kolaylaşır.

Bu yaklaşım özellikle sürüm geçişlerinin net ayrılması gereken yapılarda çok kullanışlıdır. Eski ve yeni ortam bir süre paralel tutulabildiği için test, doğrulama ve geçiş planı daha kontrollü ilerler. Ancak bu yöntemin altyapı maliyeti daha yüksek olabilir; çünkü iki üretim benzeri ortamı aynı anda hazır tutmak gerekir.

Paralel ortamlarla güvenli geçiş sağlamak

Blue-Green modelinin gücü, yeni sürümü eski sürümün üstüne yazmamasıdır. Ayrı bir ortamda hazırlandığı için testler daha sakin yapılabilir. Geçiş anında DNS, load balancer veya gateway seviyesinde trafik yönü değiştirilir. Bu da hızlı bir üretim geçişi sağlar.

Rollback sürecini hızlandırmak

Yeni sürümde ciddi bir sorun çıkarsa, trafik tekrar eski ortama döndürülebilir. Bu durum rollback süresini kısaltır ve uzun kesinti riskini azaltır. Özellikle yüksek kritik sistemlerde hızlı geri dönüş imkânı büyük değer taşır.

Canary ve Blue-Green deployment arasındaki farklar nelerdir?

Her iki yaklaşım da riski azaltmayı hedefler; ancak bunu yapma biçimleri farklıdır. Canary deployment kademeli geçişe odaklanır. Yeni sürüm küçük bir kullanıcı grubunda denenir ve sonuçlara göre trafik artırılır. Blue-Green deployment ise paralel ortamlar kurarak tek seferde ama kontrollü bir yön değişimi yapar. Bu nedenle seçim yapılırken altyapı yapısı, trafik modeli, maliyet beklentisi ve geri dönüş senaryosu birlikte değerlendirilmelidir.

Canary modeli, davranışsal farklılıkları daha doğal gözlemleme imkânı sunar. Blue-Green modeli ise daha net çevresel ayrım sağlar. Bazı ekipler bu iki yaklaşımı birlikte bile kullanabilir. Örneğin yeni sürüm önce Green ortamında hazırlanır, ardından o ortam sınırlı trafiğe Canary mantığıyla açılır. Böyle hibrit stratejiler, karmaşık sistemlerde daha dengeli sonuç verebilir.

Canary yaklaşımının güçlü ve zayıf yönleri

Canary deployment, kullanıcı etkisini sınırlamak açısından çok güçlüdür. Ancak doğru metrik, trafik ayrıştırma ve gözlemleme altyapısı gerektirir. Ayrıca belirli hatalar yalnızca daha yüksek trafik seviyelerinde ortaya çıkabileceği için kademeli artış dikkatle yönetilmelidir.

Blue-Green yaklaşımının güçlü ve zayıf yönleri

Blue-Green deployment hızlı geçiş ve hızlı rollback açısından güçlüdür. Buna karşılık iki benzer ortamı paralel yönetmek altyapı ve operasyon maliyetini artırabilir. Veritabanı geçişleri gibi paylaşımlı bileşenler de ayrı planlama gerektirir. Bu nedenle sadece uygulama katmanına değil, bağımlılık zincirine de bakmak gerekir.

- Canary: Trafiği aşamalı artırır

- Blue-Green: Ortamlar arasında net geçiş yapar

- Canary: Güçlü metrik ve izleme ihtiyacı doğurur

- Blue-Green: Daha fazla altyapı kaynağı gerektirebilir

- Canary: Davranışsal riskleri erken görmeyi sağlar

- Blue-Green: Hızlı rollback avantajı sunar

Release sürecinde rollback planı neden kritik önemdedir?

Bir release stratejisinin iyi olması, yalnızca yeni sürümü başarıyla açmasından değil; sorun çıktığında kontrollü biçimde geri dönebilmesinden de anlaşılır. Rollback planı yoksa en iyi deployment modeli bile riskli hale gelir. Çünkü üretimde yaşanan sorunlar bazen koddan değil, veri uyumsuzluğundan, üçüncü taraf servis davranışından veya beklenmeyen trafik desenlerinden kaynaklanabilir.

Rollback planı teknik olarak basit görünebilir; ancak aslında önceden düşünülmesi gereken ayrıntılar içerir. Veritabanı migration’larının geri alınabilir olup olmadığı, eski sürümün yeni veri yapısıyla çalışıp çalışmayacağı, cache davranışı, kuyruk yapıları ve background job etkileri bu planın parçasıdır. Yayın anında düşünülmeye başlanan rollback çoğu zaman geç kalmış olur.

Veri katmanını deployment kadar dikkatli planlamak

Uygulama sürümünü geri almak kolay olabilir, ancak veritabanı şema değişikliği varsa süreç karmaşıklaşır. Bu yüzden backward-compatible migration yaklaşımı sıkça önerilir. Önce uyumlu şema eklenir, sonra uygulama geçişi yapılır, en sonda artık kullanılmayan yapı temizlenir. Bu tür planlama üretim riskini ciddi ölçüde azaltır.

Rollback kararını sezgiyle değil sinyalle vermek

Her küçük alarm rollback gerektirmez; ancak kritik metrikler belirli eşikleri aştığında hızlı karar alınmalıdır. Hata oranı artışı, işlem süresi bozulması, conversion düşüşü veya servis bağımlılıklarında sıra dışı davranışlar rollback için net sinyal olabilir. Ölçülebilir eşikler tanımlamak bu nedenle önemlidir.

stages:

- test

- deploy_canary

- verify

- promote

deploy_canary:

script:

- ./deploy.sh --env=prod --strategy=canary --traffic=10

verify:

script:

- ./check_metrics.sh --error-rate-threshold=1.5 --latency-threshold=300

promote:

script:

- ./deploy.sh --env=prod --strategy=canary --traffic=100Bu örnek, CI/CD hattında Canary dağıtımın nasıl kurgulanabileceğini gösterir. Önce sınırlı trafik açılır, ardından metrikler kontrol edilir ve eşikler uygunsa tam geçiş yapılır. Böyle bir akış, dağıtım kararlarının daha sistemli ve otomatik hale gelmesine yardımcı olur.

CI/CD ve otomasyon release stratejilerini nasıl güçlendirir?

Release stratejileri manuel süreçlerle de uygulanabilir; ancak ölçek büyüdükçe otomasyon kaçınılmaz hale gelir. CI/CD yaklaşımı, testlerin, paketleme adımlarının, güvenlik kontrollerinin ve deployment süreçlerinin standardize edilmesini sağlar. Bu sayede insan hatası azalır, dağıtım süresi kısalır ve her release daha tutarlı şekilde ilerler.

Özellikle Canary ve Blue-Green gibi kontrollü modellerde otomasyon büyük fark yaratır. Trafiğin belirli yüzdelerle artırılması, health check sonuçlarının değerlendirilmesi, başarısızlık halinde otomatik rollback tetiklenmesi veya belirli onay mekanizmalarının akışa eklenmesi, CI/CD olmadan yönetilmesi zor süreçlerdir. Bu nedenle release stratejileri ile CI/CD altyapısı çoğu zaman birlikte düşünülmelidir.

Dağıtım standartlarını ekipler arasında ortaklaştırmak

Her ekibin deploy yaklaşımı farklıysa kalite standardı korunamaz. Ortak pipeline yapıları, ortak doğrulama adımları ve ortak gözlemleme kriterleri ekipler arasında tutarlılık sağlar. Bu da yazılım teslimat hızını artırırken operasyonel sürprizleri azaltır.

Onay ve denetim süreçlerini görünür hale getirmek

Otomasyon yalnızca hız için değil, izlenebilirlik için de önemlidir. Hangi sürümün ne zaman çıktığı, kim tarafından onaylandığı, hangi testlerden geçtiği ve hangi metriklerle değerlendirildiği kayıt altına alınır. Bu görünürlük, özellikle yayın yönetimi olgunluğu açısından değerlidir.

Doğru release stratejisi nasıl seçilir?

Her sistem için tek bir doğru release yaklaşımı yoktur. Doğru seçim; ürün trafiği, kullanıcı etkisi, altyapı yapısı, veri katmanı karmaşıklığı, ekip deneyimi ve gözlemleme kabiliyetine göre değişir. Düşük riskli ve küçük kapsamlı değişikliklerde daha sade yaklaşımlar yeterli olabilirken, kritik sistemlerde Canary veya Blue-Green gibi gelişmiş modeller daha güvenli sonuç verir.

Seçim yaparken şu sorular önemlidir: Hata olursa kim etkilenir? Geri dönüş ne kadar hızlı yapılabilir? İki paralel ortam yönetilebilir mi? Trafik kademeli bölünebilir mi? Metrikler yeterince güçlü mü? Özellikler feature flag ile kapatılabilir mi? Bu sorulara verilecek yanıt, uygulanacak stratejinin netleşmesini sağlar.

Sistem kritikliği ve kullanıcı etkisini değerlendirmek

Ödeme, kimlik doğrulama, sipariş akışı veya veri işleme altyapısı gibi alanlarda yayın riski daha yüksektir. Bu tür sistemlerde agresif geçişlerden kaçınmak mantıklıdır. Kullanıcı etkisinin büyük olduğu her noktada kontrollü yayın modeli tercih edilmelidir.

Ekip olgunluğu ve araç desteğini birlikte düşünmek

Teorik olarak iyi görünen strateji, ekibin mevcut operasyon kabiliyetiyle uyumlu değilse problem yaratabilir. Canary deployment için yeterli metrik yoksa bu model eksik kalır. Blue-Green için altyapı kapasitesi yetersizse operasyon zorlaşır. Bu nedenle teknoloji seçimi kadar ekip hazırlığı da önemlidir. Daha sistematik ilerlemek isteyen ekipler için CI/CD ve DevOps eğitimi güçlü bir temel sunabilir.

Release stratejilerinde en sık yapılan hatalar nelerdir?

Release stratejisi tanımlamak tek başına yeterli değildir; uygulama kalitesi de belirleyicidir. Ekiplerin sık yaptığı hatalardan biri, deployment modelini seçip geri kalan operasyonel hazırlıkları ihmal etmektir. Örneğin Canary kurulur ama anlamlı metrik yoktur. Blue-Green yapılır ama veritabanı geçiş planı düşünülmez. Sonuç olarak strateji kâğıt üzerinde doğru görünür, pratikte ise koruma sağlamaz.

Bir diğer yaygın hata, çok büyük değişiklikleri tek release içinde çıkarmaktır. Küçük ve yönetilebilir değişiklikler yerine büyük paketler halinde sürüm yayınlamak, rollback ve analiz süreçlerini zorlaştırır. Oysa iyi release yönetimi, teknik olduğu kadar süreç disiplinidir.

- Geri alma planı oluşturmadan deploy etmek

- Teknik metrikleri izleyip iş metriklerini ihmal etmek

- Veritabanı uyumluluğunu göz ardı etmek

- Büyük değişiklikleri tek seferde yayınlamak

- Feature flag kullanımını düşünmemek

- Dağıtım sonrası gözlem süresini kısa tutmak

Feature flag ile release stratejisini karıştırmak

Feature flag ve deployment aynı şey değildir, ancak birlikte güçlü sonuç verir. Kod canlıda olabilir ama özellik kapalı tutulabilir. Bu sayede dağıtım ve görünürlük ayrıştırılır. Ancak yalnızca feature flag kullanmak, tüm release risklerini çözmez; altyapı ve trafik stratejisi yine gereklidir.

İzleme süresini erken sonlandırmak

Bazı sorunlar sürüm çıktıktan dakikalar sonra değil, saatler sonra görünür hale gelir. Arka plan işleri, yoğun trafik saatleri veya belirli kullanıcı akışları gecikmeli etkiler yaratabilir. Bu nedenle release sonrası izleme süresi planlı olmalı ve erken rahatlama refleksinden kaçınılmalıdır.

Sonuç olarak release stratejileri, yazılım teslimatının güvenli ve sürdürülebilir olmasını sağlayan temel yapılardan biridir. Canary deployment kademeli trafik yönetimiyle riski küçültürken, Blue-Green deployment paralel ortamlar sayesinde hızlı geçiş ve hızlı geri dönüş imkânı sunar. Hangi yöntem seçilirse seçilsin, başarılı bir yayın süreci için otomasyon, rollback planı, güçlü metrikler ve gözlemlenebilirlik birlikte düşünülmelidir. Daha hızlı yayın yapmak kadar, güvenle yayın yapabilmek de modern yazılım ekiplerinin en kritik yetkinliklerinden biridir.